Zaawansowane cyberzagrożenia finansowe: Jak chronić cyfrowe aktywa przed ransomware, hakerami i nowymi formami inżynierii społecznej?

2026-04-24Ochrona cyfrowych aktywów w obliczu narastających cyberzagrożeń wymaga wielowymiarowego podejścia, łączącego zaawansowane rozwiązania technologiczne z nieustanną czujnością i edukacją. Aby skutecznie zabezpieczyć się przed ransomware, zaawansowanymi hakerami i coraz bardziej wyrafinowanymi technikami inżynierii społecznej, kluczowe jest wdrożenie silnego uwierzytelniania wieloskładnikowego (MFA), regularne wykonywanie i przechowywanie kopii zapasowych poza siecią oraz rozwijanie krytycznego myślenia wobec wszelkich cyfrowych interakcji. Obejmuje to zarówno aktywa w bankach, na platformach inwestycyjnych, jak i w portfelach kryptowalutowych.

Rosnące zagrożenie: Ransomware i zaawansowane ataki

Cyberprzestępczość ewoluuje, a ataki stają się coraz bardziej spersonalizowane i trudne do wykrycia. Ransomware, czyli oprogramowanie szyfrujące dane i żądające okupu, to wciąż jedno z najgroźniejszych narzędzi. Nowe warianty nie tylko szyfrują pliki, ale często najpierw wykradają dane, grożąc ich publikacją w przypadku braku zapłaty. Z kolei zaawansowane grupy hakerskie stosują techniki persistent access, utrzymując dostęp do systemów przez długi czas, by monitorować transakcje, wykradać poufne informacje lub czekać na sprzyjającą okazję do ataku na dużą skalę. Ich celem są zarówno indywidualni inwestorzy, jak i duże instytucje finansowe, co pokazuje skalę problemu.

Podstawy skutecznej obrony cyfrowej

Podstawą bezpieczeństwa jest konsekwencja w stosowaniu kilku kluczowych zasad:

- Uwierzytelnianie wieloskładnikowe (MFA/2FA): Aktywuj je wszędzie, gdzie tylko jest to możliwe – w bankowości internetowej, na giełdach kryptowalut, w skrzynkach pocztowych. Nawet jeśli hasło zostanie wykradzione, bez drugiego czynnika (np. kodu z aplikacji lub klucza sprzętowego) dostęp będzie zablokowany.

- Silne i unikalne hasła: Używaj menedżera haseł do generowania i przechowywania złożonych, różnych haseł dla każdej usługi.

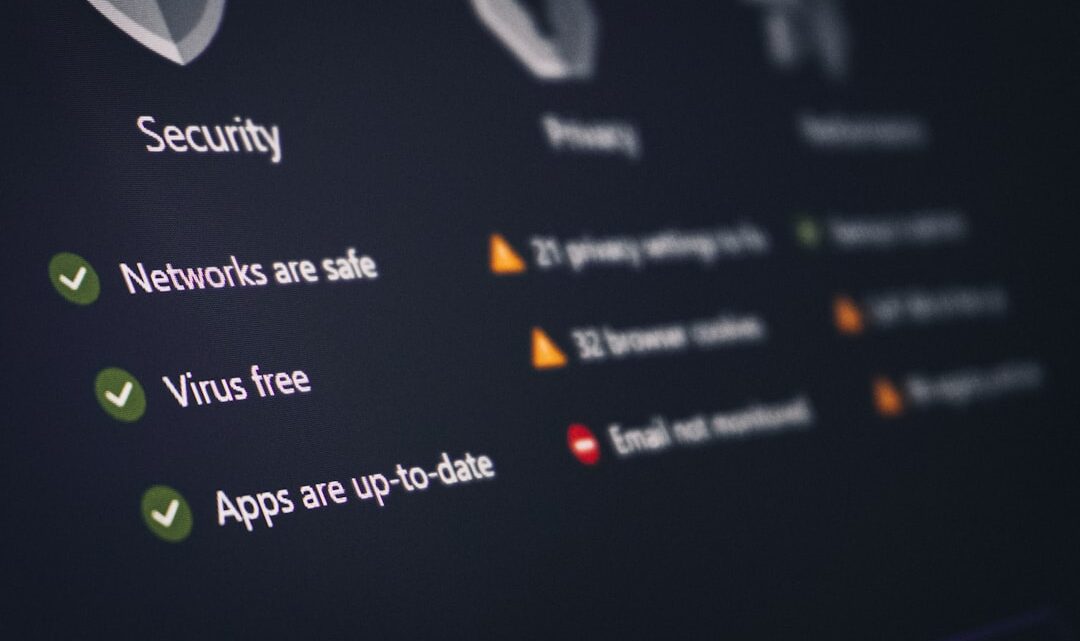

- Regularne aktualizacje oprogramowania: System operacyjny, przeglądarki, aplikacje antywirusowe i inne programy powinny być zawsze aktualne. Łaty bezpieczeństwa często eliminują luki, które mogą być wykorzystane przez hakerów.

- Strategia kopii zapasowych 3-2-1: Posiadaj trzy kopie swoich najważniejszych danych, na dwóch różnych nośnikach, z czego jedna powinna być przechowywana poza fizyczną lokalizacją (np. w chmurze lub na dysku zewnętrznym przechowywanym w innym miejscu). To zwykle chroni przed większością skutków ataku ransomware.

Inżynieria społeczna: Nowe techniki, stara luka

Inżynieria społeczna to manipulowanie ludźmi w celu uzyskania dostępu do informacji lub systemów. O ile klasyczny phishing (fałszywe e-maile) czy smishing (fałszywe SMS-y) są już w miarę znane, to coraz częściej spotykamy się z zaawansowanymi formami.

- Vishing z wykorzystaniem deepfake’ów: Atakujący mogą generować syntetyczne głosy lub nawet wideo, podszywając się pod zaufane osoby (np. szefa, członka rodziny) i żądać wrażliwych danych lub pilnych przelewów. To zadziała, jeśli ofiara nie zweryfikuje tożsamości rozmówcy alternatywnym kanałem.

- Spear phishing z użyciem AI: Ataki są coraz bardziej spersonalizowane dzięki wykorzystaniu sztucznej inteligencji do analizy publicznie dostępnych danych o ofierze i tworzenia niezwykle wiarygodnych wiadomości. Teoria, że „nie klikam podejrzanych linków” jest prosta, ale w praktyce zaawansowane ataki są trudne do odróżnienia od prawdziwych.

- Ostrożność to klucz: Zawsze weryfikuj tożsamość nadawcy wiadomości lub dzwoniącego, zwłaszcza gdy prosi o poufne dane, kliknięcie linku czy wykonanie przelewu. Nie ufaj nagłym, pilnym prośbom.

Technologiczne wsparcie ochrony

Chociaż ludzka czujność jest niezastąpiona, technologia również odgrywa kluczową rolę:

- Zaawansowane oprogramowanie antywirusowe/antymalware: Wybieraj rozwiązania, które oferują aktywną ochronę w czasie rzeczywistym i analizę behawioralną, nie tylko bazując na sygnaturach.

- Firewall: Monitoruj ruch sieciowy, blokując nieautoryzowane połączenia przychodzące i wychodzące.

- Szyfrowanie danych: Zabezpiecz swoje dyski twarde (np. BitLocker, FileVault) oraz korzystaj z szyfrowanych połączeń (VPN) podczas korzystania z publicznych sieci Wi-Fi, zwłaszcza gdy przesyłasz wrażliwe dane. Ma to sens, jeśli dane faktycznie są wrażliwe; dla <5GB codziennych, niezbyt istotnych plików, może to być przesadzone.

- Monitorowanie alertów finansowych: Włącz powiadomienia o każdej transakcji, logowaniu czy zmianie danych w bankowości i na platformach inwestycyjnych.

Kiedy czujność nie wystarcza?

Mimo że zastosowanie powyższych zasad znacząco redukuje ryzyko, nie dają one 100% gwarancji bezpieczeństwa. Żadne z tych podejść nie ochroni nas jednak w sytuacji, gdy jesteśmy celem bardzo zaawansowanego, ukierunkowanego ataku przeprowadzonego przez dobrze finansowaną grupę (np. państwową), a nasze zasoby cyfrowe, choć dla nas cenne, są relatywnie małe w stosunku do wysiłku, jaki musieliby włożyć. W takich przypadkach kompromis między kosztem ochrony a wartością aktywów staje się trudny do uzasadnienia, a ryzyko często pozostaje podwyższone, niezależnie od naszych starań. Ataki typu zero-day, wykorzystujące nieznane dotąd luki, również są trudne do zatrzymania nawet przy najlepszych zabezpieczeniach.

Najczęstsze pytania

Czym jest uwierzytelnianie wieloskładnikowe (MFA)?

MFA to metoda bezpieczeństwa wymagająca dwóch lub więcej niezależnych dowodów tożsamości (np. hasła i kodu z telefonu) do uzyskania dostępu, co znacznie utrudnia nieautoryzowany dostęp.

Czy oprogramowanie antywirusowe wystarczy do ochrony przed ransomware?

Antywirus jest ważnym elementem obrony, ale nie zawsze wystarczy. Kluczowe są też regularne kopie zapasowe, aktualizacje systemu i oprogramowania oraz ostrożność użytkownika, ponieważ nowe warianty ransomware mogą omijać tradycyjne zabezpieczenia.

Jak rozpoznać zaawansowaną inżynierię społeczną?

Zaawansowana inżynieria społeczna często wykorzystuje presję czasową, buduje poczucie zaufania lub strachu, a wiadomości są bardzo spersonalizowane. Zawsze należy zweryfikować tożsamość nadawcy inną metodą komunikacji (np. telefonem na znany numer), zanim podejmie się jakiekolwiek działania.